Эллиптические кривые в алгоритме Диффи - Хеллмана над полем GF (2m)

Авторы: Ле Ньят Зуи, Данг Хоанг Минь

Рубрика: 1. Информатика и кибернетика

Опубликовано в

Дата публикации: 19.09.2014

Статья просмотрена: 2046 раз

Библиографическое описание:

Ле, Ньят Зуи. Эллиптические кривые в алгоритме Диффи - Хеллмана над полем GF (2m) / Ньят Зуи Ле, Хоанг Минь Данг. — Текст : непосредственный // Современные тенденции технических наук : материалы III Междунар. науч. конф. (г. Казань, октябрь 2014 г.). — Казань : Бук, 2014. — С. 16-19. — URL: https://moluch.ru/conf/tech/archive/123/6161/ (дата обращения: 27.04.2024).

Рассмотренная криптосистема Диффи-Хеллмана основана на том, что проблема логарифмирования в конечном простом поле является сложной с вычислительной точки зрения.

Ключевые слова:КриптосистемаДиффи–Хеллмана, эллиптические кривые, абелева группа, суперсингулярная кривая.

1. ВВЕДЕНИЕ

Рассмотрим протокол, криптографическая стойкость которого основана на трудности решения проблемы дискретного логарифма. Эта проблема имеет место в случае, когда задана некоторая конечная группа. Известна степень  некоторого ее элемента и требуется найти значение показателя степени

некоторого ее элемента и требуется найти значение показателя степени  — дискретный логарифм элемента

— дискретный логарифм элемента  . Для аддитивной группы, заданной на множестве вычетов множества

. Для аддитивной группы, заданной на множестве вычетов множества  целых чисел по модулю простого числа эта проблема легко решается с использованием алгоритма, подобного алгоритму Евклида. Для группы точек супер-сингулярной эллиптической кривой сложность проблемы дискретного алгоритма меньше сложности этой проблемы в общей постановке для произвольной группы. В этом случае, проблема дискретного логарифма решается эффективно.

целых чисел по модулю простого числа эта проблема легко решается с использованием алгоритма, подобного алгоритму Евклида. Для группы точек супер-сингулярной эллиптической кривой сложность проблемы дискретного алгоритма меньше сложности этой проблемы в общей постановке для произвольной группы. В этом случае, проблема дискретного логарифма решается эффективно.

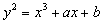

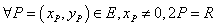

Определение 1. [1] Пусть  — простое число. Пусть

— простое число. Пусть  такие, при которых

такие, при которых  . Эллиптической кривой

. Эллиптической кривой  над полем

над полем  называется множество решений

называется множество решений  уравнения:

уравнения:

(1)

(1)

Над полем  вместе с дополнительной точкой

вместе с дополнительной точкой  , называемой точкой в бесконечности или нулевой точкой

, называемой точкой в бесконечности или нулевой точкой  .

.

Представление эллиптической кривой в виде уравнения  носит название эллиптической кривой в форме Вейерштрасса.

носит название эллиптической кривой в форме Вейерштрасса.

Обозначим количество точек на эллиптической кривой  через

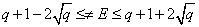

через  . Теорема Хассе гласит, что [2]

. Теорема Хассе гласит, что [2]

где  ,

,  называется порядком кривой

называется порядком кривой  , а

, а  — следом кривой

— следом кривой  .

.

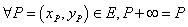

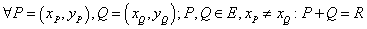

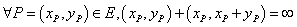

Введем бинарную операцию на  (в аддитивной записи) следующими правилами [3]:

(в аддитивной записи) следующими правилами [3]:

;

;

(2)

(2)

,

,

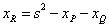

где

,

,

,

,

и

.

.

, где

, где

, (3)

, (3)

,

,

и

.

.

Множество точек эллиптической кривой  с заданной таким образом операцией образует абелеву группу.

с заданной таким образом операцией образует абелеву группу.

Если  , то кривая

, то кривая  называется супер-сингулярной.

называется супер-сингулярной.

Эллиптическая не являющаяся супер-сингулярной кривая  над полем

над полем  , характеристики 2 задается следующим образом.

, характеристики 2 задается следующим образом.

Определение 2. [1] Пусть  — целое число;

— целое число;  ,

,  . Эллиптической кривой

. Эллиптической кривой  над полем

над полем  называется множество решений

называется множество решений  уравнения:

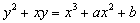

уравнения:

(4)

(4)

Над полем  вместе с дополнительной точкой

вместе с дополнительной точкой  , называемой точкой в бесконечности.

, называемой точкой в бесконечности.

Количество точек на кривой  также определяется теоремой Хассе [2]:

также определяется теоремой Хассе [2]:

,

,

где  . Более того,

. Более того,  четно.

четно.

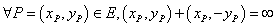

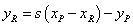

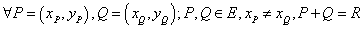

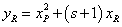

Операция сложения на  в этом случае задается следующими правилами:

в этом случае задается следующими правилами:

;

;

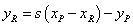

(5)

(5)

,

,

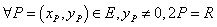

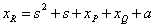

где

,

,

,

,

и

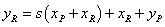

,

,

где

,

,

и

.

.

В этом случае множество точек эллиптической кривой  с заданной таким образом операцией также образует абелевую группу.

с заданной таким образом операцией также образует абелевую группу.

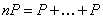

Пользуясь операцией сложения точек на кривой, можно естественным образом определить операцию умножения точки  на произвольное целое число

на произвольное целое число  :

:

,

,

где операция сложения выполняется  раз.

раз.

2. АЛГОРИТМЫ ВЫЧИСЛЕНИЯ

Алгоритм 1. [2]

Рассмотрим алгоритм вычисления координат точки  , где

, где  — целое число

— целое число  ,

,  — заданная точка плоскости

— заданная точка плоскости  .

.

Пусть  — многочлены из поля

— многочлены из поля  .

.

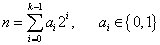

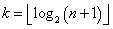

Разложим число  в двоичной системе:

в двоичной системе:

, (6)

, (6)

где  .

.

Пусть

— индексы единичных компонент в наборе

— индексы единичных компонент в наборе  . Тогда

. Тогда

(7)

(7)

Найдем последовательность  ,

,  по формуле:

по формуле:

,

,

,

,

Итак, получим искомое произведение  :

:

Этот алгоритм использует не более  умножений многочленов на двойку и не более

умножений многочленов на двойку и не более  операций сложения многочленов (число r — двоичное разложение n).

операций сложения многочленов (число r — двоичное разложение n).

Алгоритм 2. Метод аддитивных цепочек [2]

Разложим  в системе счисления по основанию

в системе счисления по основанию  :

:

,

,

по схеме Горнера [7]:

, (8)

, (8)

где

.

.

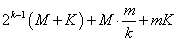

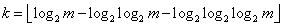

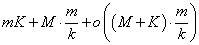

В [2], оценка сложности 2-ого алгоритма имеет вид

,

,

где  и

и  — сложность сложения и удвоения точек соответственно.

— сложность сложения и удвоения точек соответственно.

Выбирая

получаем асимптотически точную в общем случае оценку сложности

. (9)

. (9)

3. ПРИМЕНЕНИЕ ЭЛЛИПТИЧЕСКИХ КРИВЫХ В АЛГОРИТМЕ ДИФФИ-ХЕЛЛМАНА

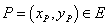

Опишем криптографический протокол, аналогичный известному протоколу Диффи-Хэллмана. Для установления защищенной связи два пользователя А и В совместно выбирают эллиптическую кривую Е и точку Р на ней.

1 этап.

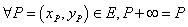

Пользователь А выбирает свое секретное целое число a (b — большое число) и вычисляет произведение  . Далее А пересылает вычисленное значение получателю В.

. Далее А пересылает вычисленное значение получателю В.

Пользователь В генерирует свое секретное большое число b (b — целое число) и вычисляет произведение  . В пересылает его получателю А.

. В пересылает его получателю А.

При этом параметры самой кривой, координаты точки на ней и значения произведений являются открытыми и могут передаваться по незащищенным каналам связи. Предполагается, что злоумышленник может получить оба этих значения, но не модифицировать их.

2 этап.

А на основе имеющегося у пользователя числа  и полученного по сети

и полученного по сети  вычисляет значение

вычисляет значение

В на основе имеющегося у пользователя числа  и полученного по сети

и полученного по сети  вычисляет значение

вычисляет значение

В силу свойств операции умножения на число  , или

, или  . Таким образом, оба пользователя получат общее секретное значение (координаты точки

. Таким образом, оба пользователя получат общее секретное значение (координаты точки  ), которое они могут использовать для получения ключа шифрования.

), которое они могут использовать для получения ключа шифрования.

4. СТОЙКОСТЬ АЛГОРИТМА

Отметим, что злоумышленнику для восстановления ключа потребуется решить сложную с вычислительной точки зрения задачу определения  и

и  по известным

по известным  и

и  . Если эта проблема имеет эффективное решение, то и проблема Диффи-Хеллмана для эллиптических также легко решаема и рассмотренный протокол не имеет смысла. В то же время гипотеза об эквивалентности проблем дискретного логарифма и проблемы Диффи-Хеллмана для эллиптических кривых не доказана.

. Если эта проблема имеет эффективное решение, то и проблема Диффи-Хеллмана для эллиптических также легко решаема и рассмотренный протокол не имеет смысла. В то же время гипотеза об эквивалентности проблем дискретного логарифма и проблемы Диффи-Хеллмана для эллиптических кривых не доказана.

Протокол Диффи-Хеллмана отлично противостоит пассивному нападению, но в случае реализации атаки «человек посередине» он не устоит. В самом деле, Атакующий заменяет сообщения переговоров о ключе на свои собственные и таким образом получает два ключа — свой для каждого из законных участников протокола. Далее он может перешифровывать переписку между участниками, своим ключом для каждого, и таким образом ознакомиться с их сообщениями, оставаясь незамеченным.

Литература:

1. Алферов А. П., Зубов А. Ю., Кузьмин А. С., Черемушкин А. В. Основы криптографии. 3-е изд., испр. и доп. — М.: Гелиос АРБ. 2005.

2. Болотов А. А., Гашков С. Б., Фролов А. Б., Часовских А. А. Алгоритмические основы эллиптической криптографии. М. Мэи. 2000.

3. Коблиц Н. Введение в эллиптические кривые и модулярные формы. М.: Мир. 1988.

4. Прасолов В. В., Соловьев Ю. П. Эллиптические функции и алгебраические уравнения. М.: Факториал. 1977.

5. Степанов С. А. Арифметика алгебраических кривых. М.: Мир. 1991.

6. Яковлев А. В., Безбогов А. А., Родин В. В., Шамкин В. Н. Криптографическая защита информации. Издательство ТГТУ. 2006.

7. William Stallings. Cryptography and Network Security Principles and Practice. Prentice Hall. 2011.

Ключевые слова

эллиптические кривые, Криптосистема Диффи–Хеллмана, абелева группа, суперсингулярная криваяПохожие статьи

Выбор эффективного метода подбора эллиптической кривой для...

Основные термины (генерируются автоматически): кривой, дискретный логарифм, целое число, операция сложения, образ операцией, пользователь.

2. Бессалов А.В., Телиженко А.Б. Криптосистемы на эллиптических кривых : Учеб. пособие. Особенности оценки качества и...

Разработка способа представления длинных чисел в памяти...

Сравнительный анализ методов перевода чисел из системы... Любое целое число может быть единственным образом представлено в СОК в виде кортежа , где. (1). Операции сложения, вычитания и умножения в СОК определяются формулами.

Анализ методов скалярного умножения на эллиптической кривой

Сложения точек на эллиптической кривой заданных в проективной системе координат. Вход – простое число и точки , где .

Так как в среднем число единиц случайного вектора равно , то общее число групповых операций оценивается величиной .

Разработка эффективной реализации алгоритмов выполнения...

В статье исследуются методы выполнения арифметических операций с точками эллиптической кривой. Предложен метод модульного сложения чисел в системе остаточных классов с использованием приближенного метода...

Сложение коммутативных полугрупп натуральных чисел...

Натуральные числа (естественные числа) — числа, возникающие естественным образом при счёте.

Основные термины (генерируются автоматически): число, полугруппа, сложение, результат сложения, множество исключений, натуральное число, нечетное натуральное...

Расширение набора арифметических операций до множества...

Множество положительных, отрицательных целых чисел и числа нуль составляет множество целых чисел и обозначается как Z. Таким образом, в понятиях теории множеств [2] Z равно объединению множеств N, –N и {0}, т.е. Z = –N È {0} È N .

Сравнительный анализ методов перевода чисел из системы...

Любое целое число может быть единственным образом представлено в СОК в виде кортежа , где. (1). Операции сложения, вычитания и умножения в СОК определяются формулами.

Большие числа кодируются в набор небольших остатков, что снижает сложность...

Об использовании метода инварианта, основанного на идее...

число, полугруппа, сложение, результат сложения, множество исключений, натуральное число, нечетное натуральное число, бинарная операция, b-нечетное число, a-четное число.

Оценка стойкости криптосистемы Эль-Гамаля | Статья в сборнике...

Выбирается простое число и два случайных числа и , степени которого по модулю порождают большое число элементов .

Стойкость схемы Эль-Гамаля основана на (гипотетической) сложности задачи дискретного логарифмирования по основанию .

Похожие статьи

Выбор эффективного метода подбора эллиптической кривой для...

Основные термины (генерируются автоматически): кривой, дискретный логарифм, целое число, операция сложения, образ операцией, пользователь.

2. Бессалов А.В., Телиженко А.Б. Криптосистемы на эллиптических кривых : Учеб. пособие. Особенности оценки качества и...

Разработка способа представления длинных чисел в памяти...

Сравнительный анализ методов перевода чисел из системы... Любое целое число может быть единственным образом представлено в СОК в виде кортежа , где. (1). Операции сложения, вычитания и умножения в СОК определяются формулами.

Анализ методов скалярного умножения на эллиптической кривой

Сложения точек на эллиптической кривой заданных в проективной системе координат. Вход – простое число и точки , где .

Так как в среднем число единиц случайного вектора равно , то общее число групповых операций оценивается величиной .

Разработка эффективной реализации алгоритмов выполнения...

В статье исследуются методы выполнения арифметических операций с точками эллиптической кривой. Предложен метод модульного сложения чисел в системе остаточных классов с использованием приближенного метода...

Сложение коммутативных полугрупп натуральных чисел...

Натуральные числа (естественные числа) — числа, возникающие естественным образом при счёте.

Основные термины (генерируются автоматически): число, полугруппа, сложение, результат сложения, множество исключений, натуральное число, нечетное натуральное...

Расширение набора арифметических операций до множества...

Множество положительных, отрицательных целых чисел и числа нуль составляет множество целых чисел и обозначается как Z. Таким образом, в понятиях теории множеств [2] Z равно объединению множеств N, –N и {0}, т.е. Z = –N È {0} È N .

Сравнительный анализ методов перевода чисел из системы...

Любое целое число может быть единственным образом представлено в СОК в виде кортежа , где. (1). Операции сложения, вычитания и умножения в СОК определяются формулами.

Большие числа кодируются в набор небольших остатков, что снижает сложность...

Об использовании метода инварианта, основанного на идее...

число, полугруппа, сложение, результат сложения, множество исключений, натуральное число, нечетное натуральное число, бинарная операция, b-нечетное число, a-четное число.

Оценка стойкости криптосистемы Эль-Гамаля | Статья в сборнике...

Выбирается простое число и два случайных числа и , степени которого по модулю порождают большое число элементов .

Стойкость схемы Эль-Гамаля основана на (гипотетической) сложности задачи дискретного логарифмирования по основанию .