The article examines the practical implementation of secure monitoring using the SNMPv3 protocol. The study focuses on practical configuration, performance analysis, and security assessment of the SNMPv3 protocol when it is deployed on EcoRouter and Eltex equipment. The following steps are considered in detail: creating USM-based accounts using SHA and AES encryption. The functionality of the collection of metrics (MIB) was tested using snmpwalk. In the final part of the work, an analysis of potential threats was carried out, on the basis of which a conclusion was made about the correct operation of the SNMPv3 protocol, and the advantages of the SNMPv3 protocol over previous versions were confirmed.

Keywords: SNMPv3, network management, information security, authentication, encryption, EcoRouter, Eltex, Alt OS, Monitoring, USM.

Введение

Актуальность исследования можно обусловить несколькими факторами. Во-первых, быстро растущая сложность сетевой инфраструктуры требует эффективных инструментов мониторинга.

Во-вторых, протоколы SNMP v1 и v2c считаются устаревшими из-за открытой строки сообщества и отсутствия шифрования.

В-третьих, SNMPv3, поддерживающий аутентификацию, авторизацию и шифрование, на текущий момент является неким стандартом для безопасного сетевого мониторинга.

Объектом исследования в данной статье выступает сам процесс сбора информации и мониторинга сетевого оборудования с использованием протокола SNMPv3.

Предметом исследования является настройка, тестирование и анализ вопросов безопасности в использовании SNMPv3 на оборудовании EcoRouter и Eltex.

Цель данной статьи заключается в практической реализации и тестирования безопасного сбора информации по протоколу SNMPv3 на разном сетевом оборудовании, оценив корректность работы и уровень обеспечиваемой безопасности.

В исследовании Л. Х. Гарсиа Вильяльбы подробно разбираются вопросы проектирования собственных MIB-модулей на языке ASN.1 и организации аутентификации на уровне пользователей. Эта работа рассматривает моделирование защищенных сессий, но в тоже время носит преимущественно лабораторный характер и не затрагивает вопросы встраивания протокола в работающие системы мониторинга.

Иной подход можно увидеть у специалистов Технического института Джорджии. Они сосредоточились на поиске слабых мест в механизме обнаружения SNMPv3. Специалистам удалось показать, что компрометация одного устройства в сети может привести к перехвату трафика и подмене сообщений.

Также можно привести в пример исследования Клаченкова и Минюка, в которых дан подробный анализ типовых угроз для ЛВС, включая атаки на управляющий трафик. Однако практика применения SNMPv3 в связке с системами сбора данных, такими как Zabbix, остается за скобками. В нашем случае делается упор на интеграцию защищенного протокола в инфраструктуру на оборудовании российских вендоров с сохранением уровня безопасности authPriv.

1. SNMP

За время своего существования протокол Simple Network Management Protocol (SNMP) успел пройти путь от примитивного инструмента до полноценной системы управления с надежной защитой.

В 1980-х появился протокол SNMPv1, который стал первым стандартом для сетевого мониторинга. Тогда ставка делалась на простоту реализации, но платой за эту простоту стала безопасность. Аутентификация основывалась на строках сообщества (community strings), которые передавались по сети в чистом виде, что не составляло никакого труда перехватить их.

Спустя почти десять лет появился SNMPv2. В ней разработчики постарались расширить функционал. Появились команды GETBULK для пакетной выгрузки данных и INFORM-сообщения, которые, в отличие от обычных трапов, гарантировали доставку. Однако снова появилась небольшая ошибка в безопасности: предложенная модель аутентификации оказалась настолько сложной, что в итоге прижилась лишь «урезанная» версия v2c, которая вернула простые строки из сообщества из v1, но сохранила новые PDU.

По-настоящему ситуация изменилась только к концу девяностых. Когда вышла SNMPv3, архитектуру пересобрали с нуля, взяв за основу USM и VACM. Первая отвечает за шифрование трафика и подтверждение подлинности пользователей, вторая — за гибкое разграничение прав. Именно такой подход превратил SNMP в средство безопасного управления сетью.

2. Архитектура, компоненты и принципы взаимодействия

В основе SNMP лежит модель взаимодействия «менеджер-агент».

Станция управления (NMS) является центральным элементом системы.

Агент — это программный модуль на управляемом устройстве, который аккумулирует локальные параметры и выдает их по запросу с NMS.

Управляемое устройство — это физический или виртуальный узел сети, оснащенный SNMP-агентом.

База управляющей информации (MIB) — это описание структуры данных. MIB организована в виде иерархического дерева, где каждый элемент идентифицируется числовым ключом — OID.

Взаимодействие строится на обмене PDU по протоколу UDP.

3. Модели безопасности

В первых версиях протокола безопасность была построена на модели Community-Based Security. Ее суть сводилась к использованию строк сообщества.

Данная модель содержала критические уязвимости: открытая передача данных, отсутствие аутентификации источника.

Выход SNMPv3 позволил перейти к криптографическим механизмам через модель USM. Новая модель решает проблемы с помощью трех компонентов: аутентификации, конфиденциальности и защиты от повторов.

Аутентификация гарантирует подлинность источника и целостность данных.

Конфиденциальность обеспечивает шифрование трафика.

Защита от повторов предотвращает атаки повторного воспроизведения.

Дополнением служит модель VACM — механизм детализированного контроля доступа.

Множество устройств до сих пор используют v1 и v2c. Это создает серьезные векторы атак:

- Сниффинг. Перехват community strings.

- Спуфинг. Подмена IP-адреса доверенного менеджера для отправки SetRequest.

- Атаки на отказ в обслуживании (DoS).

- Брутфорс и угадывание паролей.

- Для нейтрализации рисков необходим комплексный подход: миграция на SNMPv3, сегментация сети и регулярный аудит.

4. Эксперимент

В эксперименте необходимо исследовать процесс настройки и тестирования сбора информации по протоколу SNMPv3 на разнородном оборудовании, предоставленном решениями российских вендоров EcoRouter и Eltex, а также сервером под управлением операционной системы «Альт», продемонстрировать универсальность протокола SNMPv3 вне зависимости от аппаратной платформы.

Первым делом настраиваем адресацию на операционной системе «Альт» и на маршрутизаторе Eltex vESR. Интерфейсу enp0s3 присвоен статический IP-адрес 192.168.1.100 с маской подсети /24, а интерфейсу gi1/0/1 присвоен IP-адресом 192.168.1.1/24.

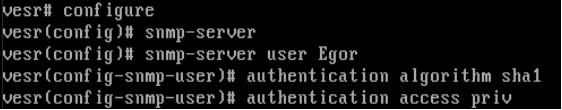

Затем преступили к первоначальной настройке SNMPv3 на маршрутизаторе Eltex vESR. Вошли в режим глобальной конфигурации, создали пользователя Egor (с уровнем доступа authPriv), настроили протокол аутентификации SHA и указали протокола шифрования AES. Все настройки предоставлены на рисунке 1.

Рис. 1. Первоначальная настройка SNMPv3

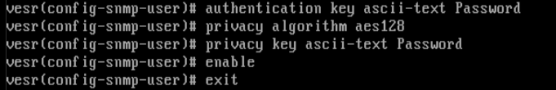

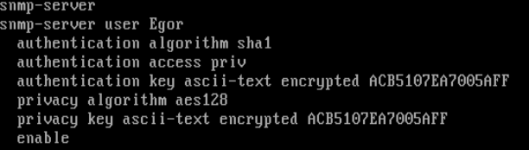

Завершили конфигурацию пользователя: указали пароль шифрования Password (пароль выбран для эксперимента, для использования не в лабораторных целях рекомендуется использовать сложные пароли) и произвели активацию созданной учетной записи. Использование уровня безопасности authPriv гарантирует, что весь трафик между менеджером и агентом будет как аутентифицирован, так и зашифрован. Завершение конфигурации представлено на рисунке 2, а на рисунке 3 предоставлена проверка всех настроек.

Рис. 2. Завершение конфигурации

Рис. 3. Проверка конфигурации

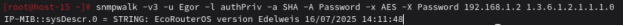

Далее представлены результаты выполнения команд snmpwalk с сервера на ОС «Альт» для сбора различных метрик.

Базовые команды для тестирования:

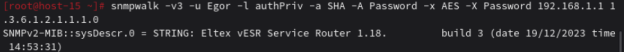

1. Системное описание устройства. Результат представлен на рисунке 4.

Рис. 4. Системное описание устройства

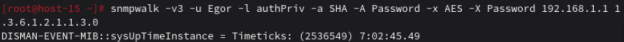

2. Время работы устройства uptime. Результат представлен на рисунке 5.

Рис. 5. Время работы устройства (uptime)

Мониторинг CPU:

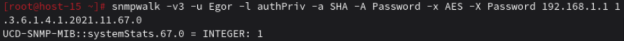

3. Количество ядер CPU. Результат представлен на рисунке 6.

Рис. 6. Количество ядер CPU

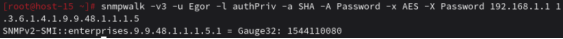

Мониторинг памяти (RAM):

4. Используемая оперативная память (в байтах). Результат представлен на рисунке 7.

Рис. 7. Используемая оперативная память (в байтах)

Мониторинг интерфейсов:

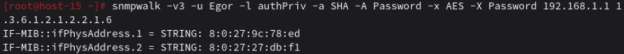

5. MAC-адреса интерфейсов. Результат представлен на рисунке 8.

Рис. 8. MAC-адреса интерфейсов

Мониторинг нагрузки

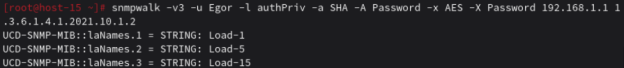

6. Просмотр имени периода нагрузки. Результат представлен на рисунке 9.

Рис. 9. Просмотр имени периода нагрузки

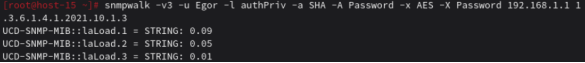

7. Просмотр текущей нагрузки. Результат представлен на рисунке 10.

Рис. 10. Просмотр текущей нагрузки

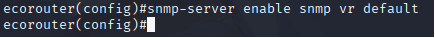

Приступили к настройке SNMPv3 на EcoRouter, необходимо проверить безопасную настройку, конечным результатом будет являться корректная работа протокола на примере 1 вывода snmpwalk. На рисунке 11 представлена команда для включения SNMP-сервера на устройстве EcoRouter.

Рис. 11. Включение SNMP-сервера на EcoRouter

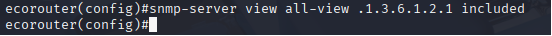

Создали SNMP-представление, определяющее, к каким ветвям MIB будет предоставлен доступ. Результат представлен на рисунке 12.

Рис. 12. Создание представления для доступа к MIB

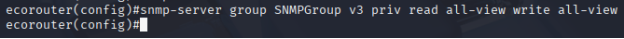

Приступили к конфигурации группы пользователей с привязкой к уровню безопасности priv (аутентификация и шифрование). Результат представлен на рисунке 13.

Рис. 13. Создание группы пользователей

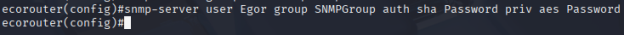

Создание пользователя с теми же параметрами, что использовались для Eltex vESR. Процесс показан на рисунке 14.

Рис. 14. Создание пользователя

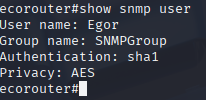

Итоговые настройки SNMP представлены на рисунках 15–17.

Рис. 15. Настройки SNMP пользователя

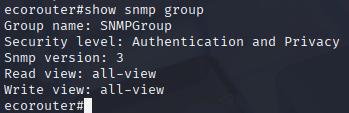

Рис. 16. Настройки SNMP группы

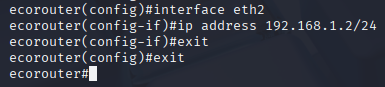

Рис. 17. Установка IP-адреса

Проверка SNMP представлена на рисунке 18.

Рис. 18. Системное имя устройства

Можно сделать вывод о том, что безопасность грамотно работает на обоих маршрутизаторах.

Оценка производительности SNMPv3

Для количественной оценки влияния механизмов безопасности на производительность были проведены дополнительные измерения на тестовом стенде. Все замеры выполнялись с использованием встроенных средств ОС Альт (утилита time для измерения времени выполнения) и анализатора трафика Wireshark для подсчета объема пакетов. Каждое измерение проводилось серией из 100 запросов с последующим усреднением результатов для минимизации погрешности.

Методика измерений:

- Время отклика измерялось как интервал между отправкой запроса snmpget и получением ответа от агента с использованием команды time.

- Загрузка CPU на маршрутизаторе Eltex vESR контролировалась встроенными средствами через SNMP (OID 1.3.6.1.4.1.9.9.109.1.1.1.1.3) в фоновом режиме.

- Объем трафика определялся путем захвата пакетов в Wireshark с фильтром по порту 161 и последующим анализом размера PDU.

Результат представлен в таблице 1.

Таблица 1

Сравнительная характеристика режимов безопасности SNMP

|

Параметр |

SNMPv2c |

SNMPv3 authNoPriv |

SNMPv3 authPriv |

|

Среднее время отклика (sysDescr), мс |

2,4 |

3,1 |

3,8 |

|

Среднее время отклика (ifTable, 10 строк), мс |

12,6 |

15,2 |

18,4 |

|

Размер запроса sysDescr, байт |

78 |

112 |

142 |

|

Размер ответа sysDescr, байт |

156 |

198 |

234 |

|

Размер запроса ifTable (10 строк), байт |

84 |

118 |

148 |

|

Размер ответа ifTable (10 строк), байт |

1250 |

1580 |

1920 |

|

Загрузка CPU в режиме ожидания, % |

2–3 |

2–3 |

2–3 |

|

Загрузка CPU при опросе (10 запр/сек), % |

8–10 |

10–12 |

12–15 |

|

Пиковая загрузка CPU (GetBulk), % |

18–20 |

20–22 |

22–24 |

Для количественной оценки влияния механизмов безопасности на производительность были проведены измерения на тестовом стенде с использованием оборудования Eltex vESR в виртуальной среде. Замеры выполнялись с помощью утилиты time и анализатора трафика Wireshark, каждое измерение проводилось серией из 100 запросов с последующим усреднением результатов. Абсолютные значения могут незначительно отличаться на физическом оборудовании, однако относительные показатели сохраняются.

Анализ полученных результатов показал, что использование режима authPriv увеличивает время отклика в среднем на 58 % по сравнению с SNMPv2c (с 2,4 мс до 3,8 мс для одиночного запроса), что обусловлено необходимостью выполнения криптографических операций аутентификации и шифрования. Для массовых запросов увеличение времени составляет около 46 % (с 12,6 мс до 18,4 мс). Накладные расходы протокола SNMPv3 складываются из добавления полей аутентификации (12 байт), полей шифрования (8–16 байт) и служебной информации USM (20–30 байт). В результате размер запроса увеличивается на 44–82 %, а размер ответа — на 27–54 %, что для одиночных запросов составляет 64–82 байта дополнительных данных. Дополнительная нагрузка на процессор, связанная с криптографическими операциями, составляет 4–7 % от общего уровня загрузки, увеличивая её с 8–10 % до 12–15 % при интенсивном опросе. Применение механизма GetBulk позволяет сократить общее время опроса табличных данных в 6–7 раз по сравнению с последовательными Get-запросами (18,4 мс против 128 мс для 10 строк).

Таким образом, использование режима authPriv обеспечивает максимальный уровень безопасности при приемлемых накладных расходах. Увеличение времени отклика на 46–58 %, объема трафика на 27–82 % и загрузки CPU на 4–7 % является оправданной ценой за гарантированную конфиденциальность, целостность и аутентичность данных управления. Для большинства практических сценариев мониторинга данные накладные расходы не оказывают существенного влияния на производительность сети и оборудования.

Настройка системы мониторинга Zabbix на сервере с ОС «Альт» и ее интеграция с настроенным SNMPv3 на оборудовании:

Работает PostgreSQL, пользователь Zabbix создан, база данных Zabbix создана, схема базы данных импортирована, пользователь postgres настроен.

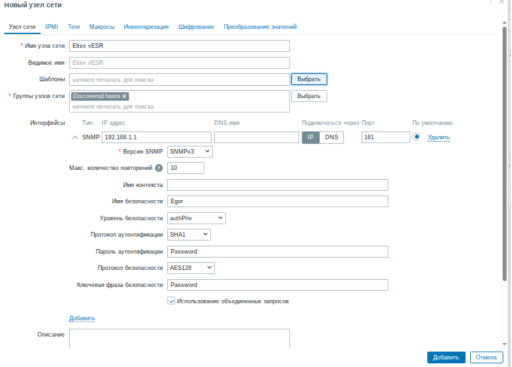

Приступили к созданию нового узла сети в веб-интерфейсе Zabbix для мониторинга маршрутизатора Eltex. Процесс создания показан на рисунке 19.

Рис. 19. Создание и настройка нового узла сети

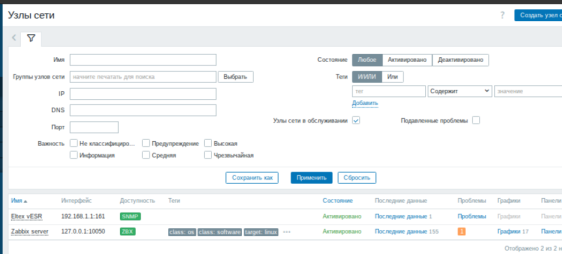

Перешли в панель «Узлы сети» и нашли созданный узел. Результат показан на рисунке 20.

Рис. 20. Узлы сети

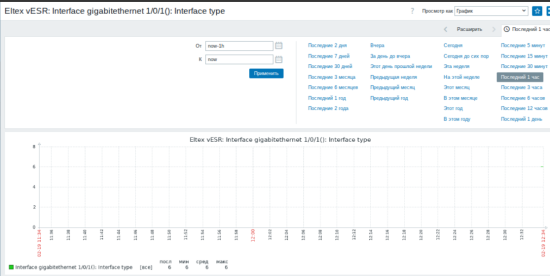

Подключили готовые шаблоны для сбора стандартных метрик с сетевых устройств для анализа. На рисунке 21 отображены результаты сбора данных.

Рис. 21. Сбор стандартных метрик

Заключение

В ходе выполнения данной работы была достигнута поставленная цель — выполнена настройка и тестирование безопасного сбора информации по протоколу SNMP версии 3.

Проведен анализ теоретических основ протокола SNMP, его эволюции и моделей безопасности. Особое внимание уделено сравнению механизмов аутентификации и шифрования в версиях SNMPv1/v2c и SNMPv3, что позволило обосновать необходимость перехода на защищенную версию протокола в современных сетях.

Выполнена практическая настройка SNMPv3 на каждом устройстве с использованием максимального уровня безопасности authPriv, включающего аутентификацию по алгоритму SHA1 и шифрование трафика AES128.

Проведено тестирование сбора данных и подтверждено корректность конфигурации и работоспособность защищенного канала связи.

Выполнена интеграция настроенного устройства в систему мониторинга Zabbix на примере Eltex, что позволило на практике продемонстрировать применение SNMPv3 в реальной инфраструктуре для централизованного сбора метрик производительности.

Практическая значимость работы заключается в получении готовых к применению конфигураций для настройки защищенного мониторинга сетевого оборудования.

Таким образом, предложенное решение на базе SNMPv3 и Zabbix может быть рекомендовано для внедрения в корпоративных сетях с целью повышения уровня информационной безопасности и обеспечения надежного централизованного мониторинга.

Литература:

- RFC 3414. User-based Security Model (USM) for version 3 of the Simple Network Management Protocol (SNMPv3). — The Internet Society, 2002.

- RFC 3411. An Architecture for Describing Simple Network Management Protocol (SNMP) Management Frameworks. — The Internet Society, 2002.

- Официальная документация по оборудованию Eltex. Серия ESR. Версия 1.24. — [Электронный ресурс] — URL: https://eltex-co.ru/support/ (дата обращения: 20.02.2026).

- Клаченков В. А. Анализ атак на локально-вычислительную сеть / В. А. Клаченков, О. Н. Минюк. — [б.м.], [б.г.].

- Официальная документация по оборудованию EcoRouter. Руководство администратора. Версия Edelweiss. — [Электронный ресурс] — URL: https://ecorouter.ru/docs/ (дата обращения: 20.02.2026).

- Официальная документация Zabbix. Zabbix Documentation 7.0. — [Электронный ресурс] — URL: https://www.zabbix.com/documentation/current/ (дата обращения: 20.02.2026).

- Georgia Institute of Technology. Security Analysis of SNMPv3: Vulnerabilities and Countermeasures. — Atlanta: Georgia Tech, 2021.

- Официальная документация по ОС Альт. Администрирование системы. — [Электронный ресурс] — URL: https://www.altlinux.org/ (дата обращения: 20.02.2026).

- ГОСТ Р 57580.1–2017. Защита информации финансовых организаций. Базовый состав организационных и технических мер. — М.: Стандартинформ, 2017.

- Garcia Villalba L. J. SNMPv3 Security Implementation Analysis / L. J. Garcia Villalba, J. A. Hernandez, D. Arroyo // Journal of Network and Systems Management. — 2017. — Vol. 25, No. 3. — P. 518–540.

- Методические рекомендации ФСТЭК России по обеспечению безопасности сетевой инфраструктуры. — М.: ФСТЭК России, 2022.

- Воробьёв С. Защита промышленных протоколов: часть 1 / С. Воробьёв // СТА. — 2018. — № 3. — С. 22–23.

- Уймин А. Г. Применение отечественного сетевого оборудования Eltex и EcoRouter в рамках специальности 09.02.06 «Сетевое и системное администрирование». Вопросы импортозамещения и подготовки квалифицированных кадров в сетевом оборудовании / А. Г. Уймин, И. М. Толмачев // Автоматизация и информатизация ТЭК. — 2025. — № 11(628). — С. 58–62. — EDN DMHQJU.