Статья посвящена проблемам обеспечения информационной безопасности как в системе государственных органов, так и в отношении защиты персональных данных граждан. Рассматриваются такие вопросы, как собственно определение дефиниции информационной безопасности и способы управления информационной безопасностью на основе базовых принципов разработки мер защиты государственных автоматизированных систем. Автором сделан вывод о том, что при современном уровне и динамике развития информационных технологий необходимо усиление государственных мер обеспечения информационной безопасности, в том числе, в сфере защиты персональных данных граждан. При этом речь идет не только о информационной безопасности государственных органов, но и о защите персональных данных граждан.

Ключевые слова: информация, информационная безопасность, управление информационной безопасностью, защита персональных данных.

The article is devoted to the problems of ensuring information security both in the system of state bodies and in relation to the protection of personal data of citizens. Issues such as the actual definition of the definition of information security and how to manage information security based on the basic principles of developing measures to protect public automated systems are considered. The author concludes that with the current level and dynamics of the development of information technologies, it is necessary to strengthen government measures to ensure information security, including in the field of the protection of personal data of citizens. In this case, it is not only about the information security of state bodies, but also about the protection of citizens' personal data.

Keywords: information, information security, information security management, personal data protection.

В настоящее время проблема информационной безопасности стоит очень остро, поскольку значительно возросла роль накопления, обработки и распространения информации, в частности, в принятии стратегических решений, увеличилось количество субъектов информационных отношений и потребителей информации. Информация играет все большую роль в жизни общества и в процессе жизнедеятельности человека.

Современный уровень развития информационных технологий вызывает необходимость защиты информации, вне зависимости от этапов и уровней существования этой информации. Вместе с развитием информационных технологий и технических средств их обеспечения возрастают и объемы исследований, а соответственно, затраты, которые разработчики несут на обеспечение защиты. Поскольку информационные технологии уже фактически являются неотъемлемой составной частью любых производственных, хозяйственных и общественных функций, они оказывают решающее воздействие на процессы существования государств, включая критические технологии [1,с.8].

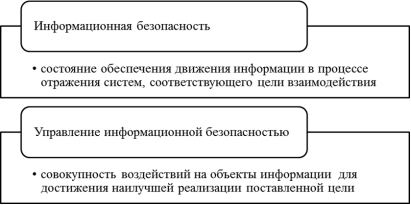

Для характеристики уровня такого воздействия и значимости обеспечения информационной безопасности необходимо, прежде всего, дать характеристику понятий информационной безопасности и обеспечения информационной безопасности. В статье «Современное состояние философии управления информационной безопасностью» А. П. Барановым даются определения, представленные на рис. 1.

Рис.1. Характеристики информационной безопасности и управления информационной безопасностью [1,с.8]

Необходимо заметить, что, термины, приводимые А. П. Барановым, носят общий характер. Однако исследуя вопросы обеспечения информационной безопасности в целом, автор приходит к выводу о том, что проблемы в сфере информационной безопасности могут быть решены двумя способами:

- Кардинальным и непрерывным повышением квалификации сотрудников органов управления;

- Передачей части функций управления информационной безопасностью самому обществу [1,с.9].

Автор настоящей статьи не разделяет позицию А. П. Баранова в части передачи функций обеспечения информационной безопасности обществу по следующим причинам:

возникает необходимость создания системы контроля за деятельностью саморегулируемых организаций, что не только не исключает необходимости постоянного повышения квалификации сотрудников органов управления, но и существенно увеличивает затраты на обеспечение защиты информации;

при реализации данного направления возникает и постоянно возрастает риск утечки информации, что, по сути, сводит результат защиты к нулю.

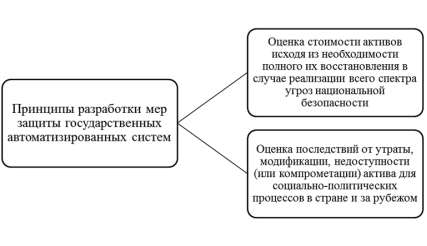

Заслуживает внимания определение информации, данное С. И. Бочковым. Исследуя и описывая жизненные циклы информационных потоков, С. И. Бочков определяет информацию как активы, обладающие ценностью и поддающиеся стоимостной оценке. Автор на этой основе формулирует принципы, которые, по его мнению, должны быть положены в основу разработки мер защиты государственных автоматизированных систем правовой информации. Названные принципы представлены на рис. 2.

Рис.2. Базовые принципы разработки мер защиты государственных автоматизированных систем правовой информации [2,с.39]

Сформулированные С.И Бочковым принципы, по мнению автора настоящей работы, являются чрезвычайно важными по следующим причинам:

во-первых, информация определяется как актив, имеющий стоимостную оценку, что позволяет формализовать подходы к определению ценности информации;

во-вторых, стоимостная оценка информации как актива позволяет точно определять затраты на создание системы защиты этой информации;

в-третьих, принцип оценки последствий определяет необходимость создания страхового финансового резерва, необходимого для компенсации риска утраты или порчи информации как актива.

На основе формулировки приведенных выше принципов С. И Бочков приходит к заключению о необходимости расширения горизонтов планирования деятельности по совершенствованию автоматизированных систем правовой информации минимум до 30–50 лет. Важность сохранности информации как стратегического ресурса, автор считает неотъемлемой составляющей обеспечения суверенности государства [2,с.39].

Развивают тему необходимости модернизации информационной защиты авторы Ершов В. Н. и Смирнова П. Л. По их мнению, выбор актуальных угроз безопасности информации необходимо осуществлять с учетом доминирующих источников угроз, то есть на основе выявления и идентификации нарушителей.

На основе этого, как считают авторы, система защиты от угроз должна строиться только на основании оценки вероятности реализации одной и той же угрозы всеми возможными группами нарушителей. Создание такой системы, по мнению авторов, требует больших временных затрат при проектировании, но снижает затраты при эксплуатации данной системы [4,с.76].

Повествуя о защите, Ершов В. Н. и Смирнова П. Л. отмечают, что недооценка огромного количества угроз информации может привести к утечке и разглашению данных, что в свою очередь приведет к материальным потерям и снижению уровня авторитета управляющих органов [4,с.76].

В отношении защиты персональных данных представляет интерес работа Тумбинской М. В. Описывая схемы и алгоритмы распространения нежелательной информации, автор впервые вводит определение «таргетированная информация». По мнению Тумбинской М. В., такая информация представляет собой «нежелательную информацию, навязанную конкретному пользователю или целевой группе пользователей для достижения поставленной отправителем цели либо, в контексте информационной безопасности, — получение конфиденциальной информации, посредством социальных ресурсов» [5,с.66].

Результаты исследования позволят предотвратить угрозы информационной безопасности, противодействовать атакам злоумышленников, которые зачастую используют методы конкурентной разведки и социальной инженерии за счет применения мер противодействия, разработать модель защиты от таргетированной информации и реализовать специальное программное обеспечение для его интегрирования в социальные сети [5,с.75].

Подводя итоги вышеизложенному, необходимо сделать заключение о том, что все авторы, посвятившие работы изучению вопросов обеспечения информационной безопасности полагают необходимым усиление государственных мер обеспечения такой безопасности. При этом речь идет не только об информационной безопасности государственных органов, но и о защите персональных данных граждан. Нужно отметить, что защите персональных данных отдается приоритет как в научных публикациях, так и на уровне федерального законодательства.

Литература:

- Баранов А. П. Современное состояние философии управления информационной безопасностью [Электронный ресурс] // Бизнес-информатика. 2014. № 2(28).URL: https://bijournal.hse.ru/data/2014/07/07/1312065779/1.pdf (Дата обращения: 31.10.2017).

- Бочков С. И. О ценности информации на различных этапах жизненного цикла [Электронный ресурс] // Правовая информатика № 3–2016 — Режим доступа: https://cyberleninka.ru/article/n/o-tsennosti-informatsii-na-razlichnyh-etapah-zhiznennogo-tsikla (дата обращения: 05.05.2018).

- Даник Ю. Г., Шестаков В. И., Чернышук С.В Подход к классификации кибернетических угроз [Электронный ресурс] // Вестник Южно-Уральского Государственного Университета. 2014. — URL: https://cyberleninka.ru/article/n/podhod-k-klassifikatsii-kiberneticheskih-ugroz (Дата обращения: 30.04.2018).

- Ершов В. Н., Смирнова П. Л. Информационная защита персональных данных: доминирующий источник угрозы [Электронный ресурс] // Бизнес-информатика. № 2(20). 2012.– Режим доступа: https://bijournal.hse.ru/data/2012/09/17/1245164108/10.pdf (Дата обращения: 31.10.2017).

- Тумбинская М. В. Процесс распространения нежелательной информации в социальных сетях [Электронный ресурс] // Бизнес-информатика. № 3(41). 2017. — Режим доступа: https://cyberleninka.ru/article/n/protsess-rasprostraneniya-nezhelatelnoy-informatsii-v-sotsialnyh-setyah (Дата обращения: 30.04.2018).