В данной статье рассматриваются способы модерации контента, создаваемого пользователями, предлагается способ автоматизации данного процесса с целью выявления нежелательного контента в социальных сетях и форумах.

Ключевые слова: модерация, моделирование, BPMN, контент, информационная система

В современном мире постоянно публикуется огромное количество контента, создаваемого пользователями. Все больше модераторов необходимо, чтобы регулировать то, что создают пользователи, на данный процесс уходит огромное количество времени ежедневно. Существует два основных варианта модерации контента: после публикации и до публикации. Любой контент, проверяемый после публикации и нарушающий принципы сообщества или законодательства, имеет риск быть увиденным другими пользователями до удаления. Публикация контента после модерации позволяет избежать данных проблем, но она значительно замедляет создание контента. В данной работе проектируется программная система, которая нацелена на увеличение скорости публикации контента за счет ускорения прохождения процесса модерации контента перед публикацией. Также это может понизить затраты на заработную плату для модераторов в будущем.

Качественный, отобранный контент позволит повысить престиж в сети Интернет, привлечь новых пользователей, и что немаловажно, инвесторов.

Для проектирования системы модерации необходимо разработать схему в нотации BPMN. Business Process Management Notation — нотация для моделирования бизнес-процессов, которая используется для описания процессов нижнего уровня. В нотации выделяют пять основных категорий элементов, которые включают в себя элементы потока (события, процессы, шлюзы), данные (объекты данных и базы данных), соединяющие потоки (потоки управления, сообщений и ассоциации), зоны ответственности (пулы и дорожки) и артефакты (сноски).

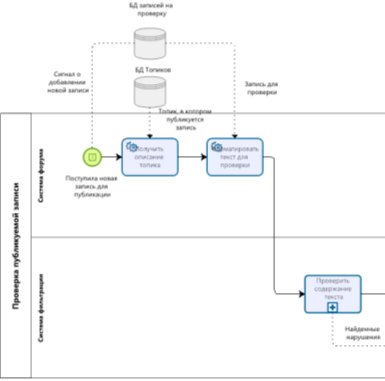

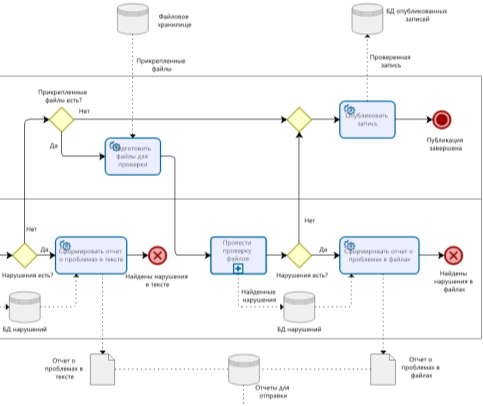

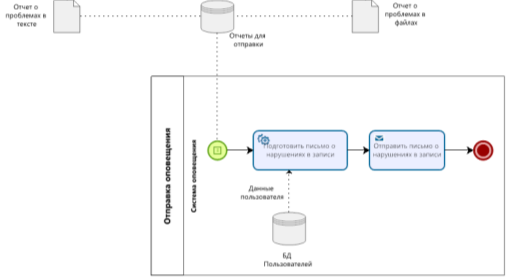

На рисунках 1–2 представлен процесс прохождения модерации после внедрения системы. После того, как добавляется запись в базу данных записей на проверку, срабатывает триггер, система форума получает описание топика, в котором публикуется запись, получает запись на проверку, форматирует текст для проверки и отправляет в систему фильтрации. Система фильтрации проверяет содержание текста, если нарушения есть, то сохраняет их в базу данных нарушений. Если нарушения добавлены в базу данных, то система фильтрации формирует отчет, понятный для пользователя, отправляет его в хранилище отчетов и отменяет процесс публикации. Если нарушения не найдены, система форума проверяет, есть ли ссылки на прикрепленные файлы. Если ссылки отсутствуют, то публикуется записи, иначе система скачивает и подготавливает файлы для проверки. Далее система фильтрации проверяет файлы и сохраняет нарушения, если они присутствуют. Если нарушения есть, то система генерирует отчет, отправляя его в хранилище отчетов и отменяет публикацию. Иначе происходит публикация записи и процесс завершается успешно. После сохранения отчета в хранилище отчетов у системы отправки оповещений срабатывает триггер, она запрашивает отчет, готовит письмо о нарушениях и отправляет его. Данный процесс изображен на рисунке 3.

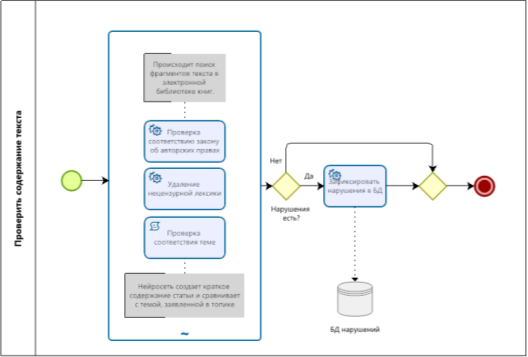

Процесс проверки содержания текста включает в себя Ad-Hoc процесс, в котором происходит проверка на соответствие закону об авторских правах, удаление нецензурной лексике, проверка соответствия теме. Далее происходит фиксация нарушений, если таковые были и процесс завершается. Данный процесс изображен на рисунке 4.

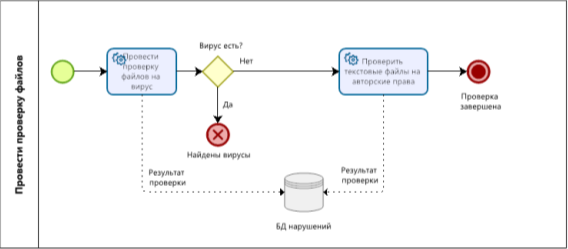

Процесс проверки файлов сначала проверяет файлы на вирусы. Если вирусы найдены, то процесс отменяется, а результаты проверки фиксируются в базе данных. Если вирусов нет, происходит проверка текстовых файлов на отсутствие авторских прав. Если авторские права нарушены, это фиксируется, а процесс завершается. Данный процесс изображен на рисунке 5.

Рис. 1. Процесс проверки публикуемой записи в нотации BPMN. Часть 1

Рис. 2. Процесс проверки публикуемой записи в нотации BPMN. Часть 2

Рис. 3. Процесс оправки оповещений в нотации BPMN

Рис. 4. Декомпозиция процесса проверки содержания текста нотации BPMN

Рис. 5. Декомпозиция процесса проверки файлов в нотации BPMN

Данная работа внесет в имеющийся общий опыт то, что можно производить предварительную модерацию контента в больших социальных сетях и форумах. Это позволит уменьшить количество нежелательного текстового контента в сети, так как текущие системы в основном основываются на активных пользователях и работе модераторов, которые не так быстры, как автоматическая система.

Полученные результаты можно применить в большинстве существующих форумах, социальных сетях для разработки собственной системы предварительной модерации контента. Польза от разработки и внедрения данной системы в форум заключается в повышении качества контента для пользователей.

Литература:

- Миндалев, И. В. Моделирование бизнес-процессов с помощью IDEF0, DFD, BPMN за 7 дней: учеб. пособие / И. В. Миндалев. — Красноярск: Краснояр. гос. аграр. ун-т, 2018. — 123 c. — Текст: непосредственный.

- Долганова, О. И. Моделирование бизнес-процессов: учебник и практикум для академического бакалавриата / О. И. Долганова, E. В. Виноградова, А. М. Лобанова. — Москва: Юрайт, 2017. — 289 c. — Текст: непосредственный.

- Рочев, К. В. Информационные технологии. Анализ и проектирование информационных систем: учебное пособие / К. В. Рочев. — СПб: Лань, 2019. — 128 c. — Текст: непосредственный.

- Гвоздева, Т. В. Проектирование информационных систем: технология автоматизированного проектирования. Лабораторный практикум / Т. В. Гвоздева, Б. A. Баллод. — СПб: Лань, 2018. — 156 c. — Текст: непосредственный.