Ақпараттық дәуірдің басталуымен веб-сайттар, веб-қосымшалар адамдардың өмірі мен жұмысының ажырамас бөлігі болды. Олар әртүрлі мақсаттарда, коммерциялық, басқарушылық, ақпараттық, өндірістік, әртүрлі құрал-жабдықтарды конфигурациялау және олардың жағдайын бақылау үшін қолданыла бастады.

Веб-сервер мен қосымшалар серверін қорғаудың мақсаты, оларға рұқсатсыз кірудің алдын-алу болып табылады. Ол үшін серверлердегі ақпаратқа қол жеткізу құқығын шектеу жүзеге асырылады. Трафикті қорғауды қамтамасыз ету үшін ақпаратты шифрлау және оны қорғалған байланыс арналары арқылы беру әдістері қолданылады.

Кілт сөздер: NGFW, VPN, SSH, PKI, DPI, WAF.

С наступлением информационной эпохи веб-сайты, веб-приложения стали неотъемлемой частью жизни и работы людей. Они стали использоваться для различных целей, коммерческих, управленческих, информационных, производственных, конфигураций различного оборудования и контроля за их состоянием.

Целью защиты веб-сервера и сервера приложений является предотвращение несанкционированного доступа к ним. Для этого осуществляется ограничение прав доступа к информации на серверах. Для обеспечения защиты трафика используются методы шифрования информации и ее передачи по защищенным каналам связи.

Ключевые слова: NGFW, VPN, SSH, PKI, DPI, WAF.

Web application firewall

Веб-сервердің қауіпсіздігін қамтамасыз ету үшін Web application firewall (қысқаша WAF) пайдаланылады. Бұл OSI моделінің қолданбалы деңгейінде жұмыс істейтін мониторлар мен сүзгілер кешені. WAF нақты уақыт режимінде кіріс және шығыс трафикті талдау және қабылдамау немесе рұқсат беру туралы шешім қабылдау үшін веб-серверге орнатылады. Ол өз қызметтері арқылы веб-қосымшаларды жан-жақты қорғауды қамтамасыз етеді [1]. Бұл қызметтер:

– Зиян келтіруші көздерден;

– DoS шабуылдарынан;

– SQL injection сияқты күрделі қауіптерден;

– XSS-тен;

– буфердің толып кетуінен;

– файлдарды қосудан;

– cookie файлдарын улану және тағы басқаларынан;

– беделді тексеру(IP reputation) арқылы IP мекенжайларынан;

– боттардан қорғайды;

Жаңашылдық ретінде NGFW құрамында антивирустық қызметтер бар. Бұрын белгілі емес зиянды бағдарламаларды анықтауға және динамикалық талдауға арналған Sandbox қызметтері бар. Зиянкестер желідегі әртүрлі көздерден миллиондаған бұзылған пайдаланушылардың тіркелу жазба деректеріне оңай қол жеткізе алады. Осы тіркелу жазба деректерін қарапайым ботнеттермен үйлестіре отырып, олар веб-сайттағы пайдаланушы аты мен құпия сөз комбинацияларының жарамдылығын тексеретін шабуылдар жасай алады. Егер тіркелу жазба деректері әлі де белсенді болса, шабуылдаушы әртүрлі зиянды әрекеттерді, соның ішінде жеке және төлем ақпаратын ұрлауды жүзеге асыра алады. Мұндай жағдай үшін арналған тіркелу жазба деректерін қорғау қызметі бар. Ол ұрланған тіркелу жазба деректерінің үнемі жаңартылып отыратын ағынымен бұзылған тіркелу жазба деректерін пайдаланып кіру әрекеттерін анықтайды [2].

Қазіргі заманғы WAF-та машиналық оқыту функциясы бар. Ол автоматты түрде пайдаланушылардың қалыпты мінез-құлқының моделін жасайды және жаңартады, оның көмегімен қосымшалардың қауіпсіз және зиянды трафигін анықтайды.

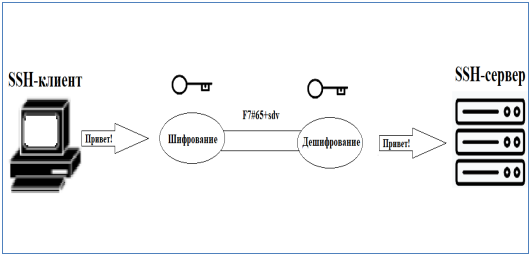

SSH кілттерін жасау

Ашық және жабық SSH кілттерінің жұбы — бұл криптография арқылы жасалған арнайы кодтар. Олар сенімді пайдаланушыны анықтауға мүмкіндік береді және логиндер мен парольдердің генерациясынан асып түседі.

Бұл технологияда адам факторы, сондай-ақ есептеу технологиялары арқылы парольді қасақана таңдау толығымен алынып тасталады. Теориялық тұрғыдан кілттердің тіркесімін шешуге болады, бірақ бұл өте ауыр және ұзақ процесс, оны ерекше жағдайларда жасауға болады [3].

Жүйелік әкімші SSH кілттерін кез-келген операциялық жүйеде, соның ішінде ашық бастапқы Unix жүйелерінде конфигурациялауға болады.

NGFW(Next Generation Firewall)

Дәстүрлі Firewall веб-серверді ашық порттар мен трафик арқылы рұқсатсыз кіруден қорғайтын бағдарламалық қамтама немесе аппараттық-бағдарламалық қамтама. Қол жеткізу, корпоративтік қауіпсіздік саясатына сәйкес Firewall параметрлерімен реттеледі. Брандмауэр кез-келген ақпараттық қауіпсіздік жүйесі үшін міндетті болып табылады, алдын-ала тексеру нәтижелері мен қосымша қорғау әдістеріне қарамастан. Қазіргі уақытта Firewall-дың жаңа, жетілдірілген түрі бар, бұл — NGFW.

Келесі заман брандмауэрі (NGFW) порт пен протоколды тексеруден және құлыптаудан тыс, бағдарлама деңгейіндегі тексеруді қосып, шабуылдардың алдын алады және ақпараттың берілуін пакеттік тексеру арқылы бақылайды.

NGFW желі, Интернет және Firewall арасындағы барлық байланыстардың жарамды және қауіпсіз болуын қамтамасыз ету үшін статикалық және динамикалық пакеттік фильтрацияны және VPN-ды қолданады [4].

NGFW дәстүрлі Firewall мүмкіндіктерін қамтиды, соның ішінде пакеттік сүзу, желілік адрестерді түрлендіру (NAT) және порт адрестерін түрлендіру (PAT), URL адрестерін құлыптау және виртуалды жеке желілерді құру (VPN). Осы функциялармен қатар NGFW 8 негізгі функцияны қосады:

Бағдарлама деңгейіндегі трафикті басқару. NGFW портқа, протоколға және т. б. қарамастан, қосымшаларды анықтау, рұқсат ету, бұғаттау немесе шектеу мүмкіндігі бар.

Вирустар мен боттардан қорғауға арналған кіріктірілген шешім . NGFW кіріктірілген антивирустық механизмге ие және https трафигін, кез-келген вирус жұққан файлдарды «жылдам» тексеруге қабілетті. Бұл қорғаныс құралдары HTTP, HTTPS, FTP, POP3, SMTP, SMB және т. б. протоколдары үшін қол жетімді, сонымен қатар олар кіріс файлға енген зиянды бағдарламаларды және Интернеттен жүктелген зиянды бағдарламаларды анықтай алады.

SSL және басқа шифрланған трафикті басқару мүмкіндігі: NGFW SSL және HTTPS трафик ағындарын басқара алады. Шифрланған трафикті қорғау үшін NGFW кіріс және шығыс SSL шифрлаудың барлық мүмкіндіктерін қолдайды. Бұл шифрланған желі ағындарындағы қауіптер мен зиянды бағдарламаларды анықтауға және алдын алуға көмектеседі.

Пакеттерді терең тексеру: терең пакеттік инспекция (DPI) — пакеттің құрамын тексеру, сүзу және деректерді жинау технологиясы, яғни пакеттің тақырыбы ғана емес, сонымен қатар пакеттің денесі де талданады. Бұл мүмкіндік бұрмаланған пакеттерді, қателерді, белгілі шабуылдарды және басқа да ауытқуларды анықтау үшін әр пакеттің әртүрлі бөліктерін мұқият зерттеуге мүмкіндік береді. DPI трояндарды, вирустарды, спамдарды, шабуыл әрекеттерін және протокол арқылы қалыпты деректер алмасудың кез-келген бұзылуын тез анықтап, бұғаттай алады.

Identity Awareness: NGFW IA-ны қолдайды, яғни белгілі бір пайдаланушыларға, пайдаланушылар топтарына және пайдаланушылар пайдаланатын компьютерлерге қосымшаларды егжей-тегжейлі бақылау үшін қолданылады. NGFW LDAP / AD, RADIUS, Kerberos және Local Auth сияқты барлық негізгі аутентификация протоколдарын қолдайды. Бұл, ұйымдарға, желіге кіруге және шығуға рұқсат етілген трафик түрлерін ғана емес, сонымен қатар, белгілі бір қолданушыға желіде жіберуге және алуға рұқсат етілген нәрсені басқаруға көмектеседі.

Орталықтандырылған басқару, әкімшілендіру, журналдар мен есептілікті жүргізу . Орталықтандырылған басқару, администарторға, желідегі оқиғалар мен трафик сызбаларын және онымен байланысты тәуекелдерді нақты уақыт режимінде көруге мүмкіндік беретін қауіпсіздікті бақылау тақтасын ұсынады және ең аз күш-жігермен максималды тиімділікті қамтамасыз ету үшін күнделікті тапсырмаларды автоматтандыруға мүмкіндік береді.

State-full Inspection . NGFw трафикті тек 4 деңгейге дейін бақылайтын дәстүрлі брандмауэрлерден айырмашылығы, OSI моделінің 7 деңгейіне дейінгі байланыстарын талдайды және басқарады. Бұл айырмашылық әлдеқайда көп бақылауды қамтамасыз етеді және ұйымдарға өте егжей-тегжейлі қауіпсіздік саясатын жүргізуге мүмкіндік береді.

IDS немесе IPS басып кіруді болдырмау жүйесі . NGFW құрамындағы IPS жүйесі жасырын қауіптерді анықтауға және оларды тез бұғаттауға мүмкіндік береді.

VPN және жеке желі

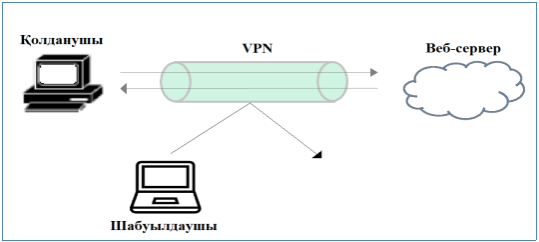

VPN және жеке желі — бұл виртуалды жеке желіні және серверлер мен пайдаланушылар арасында қауіпсіз байланысы бар жеке желіні құру технологиясы. VPN және жеке желі компанияның қажеттіліктеріне сәйкес келеді. Жеке желінің болуы туралы тек оның пайдаланушылары біледі. Бұл сыртқы қауіптерді азайтуға мүмкіндік береді [5].

Сурет 1. VPN және жеке желі

PKI — және SSL / TLS-шифрлау

Бұл пайдаланушының сәйкестендіру сертификаттарын құру және SSL/TLS криптографиялық протоколы арқылы шифрланған ақпаратты беру үшін ашық кілт инфрақұрылымын (PKI) құру.

Сурет 2. SSH қызметі

Ол үшін қол жеткізу құқығын тексеру үшін сертификаттау және сертификаттарды басқару орталығы құрылады [6].

Әдебиет:

- А. Razzaq, A. Hur, S. Shahbaz, M. Masood and H. F. Ahmad, «Critical analysis on web application firewall solutions», 2013 IEEE Eleventh International Symposium on Autonomous Decentralized Systems (ISADS), 2013, pp. 1–6, doi: 10.1109/ISADS.2013.6513431.

- V. Clincy and H. Shahriar, «Web Application Firewall: Network Security Models and Configuration», 2018 IEEE 42nd Annual Computer Software and Applications Conference (COMPSAC), 2018, pp. 835–836, doi: 10.1109/COMPSAC.2018.00144.

- T. Ylonen, «SSH Key Management Challenges and Requirements», 2019 10th IFIP International Conference on New Technologies, Mobility and Security (NTMS), 2019, pp. 1–5, doi: 10.1109/NTMS.2019.8763773.

- Arefin M. T., Uddin M. R., Evan N. A., Alam M. R. (2021) Enterprise Network: Security Enhancement and Policy Management Using Next-Generation Firewall (NGFW). In: Pandian A., Fernando X., Islam S. M. S. (eds) Computer Networks, Big Data and IoT. Lecture Notes on Data Engineering and Communications Technologies, vol 66. Springer, Singapore. https://doi.org/10.1007/978–981–16–0965–7_59

- Alkassar A., Scheibel M., Stübel M., Sadeghi AR., Winandy M. (2006) Security Architecture for Device Encryption and VPN. In: ISSE 2006 — Securing Electronic Busines Processes. Vieweg. https://doi.org/10.1007/978–3–8348–9195–2_7

- Joshua, Davies Implementing SSL / TLS Using Cryptography and PKI / Davies Joshua. — Indianapolis: Wiley Publishing, 2011. — 704 c.