Обозначена актуальность использования ERP-систем в деятельности современного предприятия. Выделены основные функции ERP-систем и категории данных обрабатываемых ими. Проанализирована проблема нарушения информационной безопасности в ERP-системе. Составлена модель воздействия злоумышленника на уровни архитектуры ERP-системы. Сделан вывод о необходимости оценки рисков информационной безопасности при использовании ERP-системы и применении превентивных механизмов защиты от угроз.

Ключевые слова: ERP-система, риск, угроза, защита информации, злоумышленник, атака

Сегодня главным условием стабильного функционирования компании на рынке становится совершенствование процедур организационно-экономического управления, в том числе и при использовании информационных технологий. В частности, на базе современных компьютерных технологий создано поколение систем управления, именуемое ERP (Enterprise Resource Planning — планирование ресурсов предприятия, то есть системы управления ресурсами). Компоненты ERP-системы содержат критичную для деятельности организации информацию, конфиденциальность, целостность и доступность которой имеют огромное значение. Именно по этой причине каждое звено ERP-системы должно быть надежно защищено, так как негативное внешнее или внутреннее воздействие на любой ее участок может иметь самые серьезные последствия для деятельности всей организации.

Основными сферами применения ERP-cистем являются промышленные предприятия, торговые компании, финансовые и бытовые услуги, машиностроение, строительство, металлургия, область фармацевтики и медицины. Таким образом, можно сделать вывод, что ERP-системы наиболее востребованы в крупных организациях и отраслях, где требуется координировать работу большого количества подразделений и умело планировать использование всех имеющихся ресурсов.

Современные ERP-системы обеспечивают выполнение всех самых основных функций и бизнес-процессов предприятия. В их основе лежит принцип создания единого хранилища данных, содержащего всю корпоративную бизнес-информацию и обеспечивающего одновременный доступ к ней любого сотрудника, наделённого соответствующими полномочиями.

ERP-систем построены по модульному принципу, что дает заказчику возможность выбора и внедрения лишь тех модулей, которые ему действительно необходимы. Модули разных ERP систем могут отличаться как по названиям, так и по содержанию. Тем не менее, есть некоторый набор функций, который может считаться типовым для программных продуктов класса ERP, это:

- Ведение конструкторских и технологических спецификаций. Такие спецификации определяют состав конечного изделия, а также материальные ресурсы и операции, необходимые для его изготовления (включая маршрутизацию).

- Управление спросом и формирование планов продаж и производства. Эти функции предназначены для прогноза спроса и планирования выпуска продукции.

- Планирование потребностей в материалах. Позволяют определить объемы различных видов материальных ресурсов (сырья, материалов, комплектующих), необходимых для выполнения производственного плана, а также сроки поставок, размеры партий и т. д.

- Управление запасами и закупочной деятельностью. Позволяют организовать ведение договоров, реализовать схему централизованных закупок, обеспечить учет и оптимизацию складских запасов и т. д.

- Планирование производственных мощностей. Эта функция позволяет контролировать наличие доступных мощностей и планировать их загрузку. Включает укрупненное планирование мощностей (для оценки реалистичности производственных планов) и более детальное планирование, вплоть до отдельных рабочих центров.

- Финансовые функции. В эту группу входят функции финансового учета, управленческого учета, а также оперативного управления финансами, а также составление финансового плана и осуществление контроля его исполнения.

- Функции управления проектами. Обеспечивают планирование задач проекта и ресурсов, необходимых для их реализации.

Поскольку ERP-система активно участвует практически во всех информационных процессах предприятия и осуществляет хранение, обмен, передачу и обработку данных, то она часто становится целью атаки злоумышленника, как внутреннего так и внешнего, что в свою очередь несет риск для предприятия в целом. Например, кража конфиденциальной информации или остановка критичных бизнес-процессов может привести к существенным финансовым и репутационным потерям.

Анализ источников показывает [1,2], что ERP-системы обладают весьма сложной архитектурой, объединяющей в себе различные технологии, такие как серверы приложений, базы данных, межплатформенное программное обеспечение, веб-сервер, операционные системы, системы управления идентификаторами и пр. Такая сложность создает дополнительные угрозы с точки зрения информационной безопасности, которые могут возникать как на этапах проектирования и разработки ERP-системы, так и на этапах внедрения и эксплуатации.

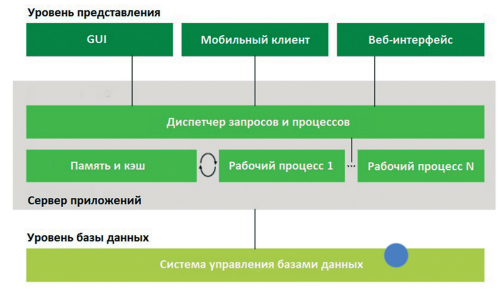

Рис. 1. Архитектура ERP-системы

Типовая ERP-система состоит из трех компонентов, связанных через клиент-серверную архитектуру (рис. 1): уровень базы данных (БД); уровень приложений; уровень представления (пользовательский). Трехуровневая клиент-серверная архитектура может расширяться в многоуровневую систему. При этом добавляются компоненты для работы с Интернетом, что в свою очередь создает дополнительные источники угроз информационной безопасности. Хранение данных осуществляется в базе данных (уровень БД), их обработка выполняется на сервере приложений (уровень приложений), а непосредственное взаимодействие с пользователем происходит через клиентскую программу (уровень представления). В качестве такой программы в последнее время используется веб-браузер, который имеет свои уязвимости и также подвержен ряду угроз [3]. Связующей средой для компонентов, находящихся на различных архитектурных уровнях ERP, является сетевая инфраструктура.

Таким образом, можно следующие основные аспекты безопасности, которые необходимо учитывать при использовании ERP-системы:

– сетевая безопасность;

– безопасность БД;

– безопасность на уровне сервера приложений;

– защита информации на клиентском компьютере.

С учетом уровней архитектуры ERP-системы можно составить следующую модель злоумышленных воздействий на ее структурные компоненты и данные (см. таблицу 1).

Таблица 1

Модель воздействий злоумышленника на уровни архитектуры ERP-системы

|

# |

Уровень архитектуры |

Угрозы |

|

1 |

Сетевой уровень |

- возможность перехвата и модификации трафика, передаваемого в открытом виде; - эксплуатация уязвимостей шифрования или аутентификации; - эксплуатация уязвимостей сетевых протоколов; - сканирование сети; - DDos и Dos-атаки; - подмена трафика; |

|

2 |

Уровень ОС |

- программные уязвимости ОС; - слабые пароли ОС; - небезопасные настройки и ошибки в конфигурации ОС;2 - вредоносное ПО; - недокументированные возможности; - переполнение буфера - повышение привилегий и получение административного доступа |

|

3 |

Уровень СУБД, БД |

- переполнение буфера; - format string; - атака на пароли; - повышение привилегий внутри СУБД; - PL/SQL инъекции; - несанкционированный доступ к данным и журналам транзакций; - уничтожение и нарушение целостности данных и журналов транзакций; |

|

4 |

Уровень представлений и приложений |

- эксплуатация уязвимостей веб-приложений (XSS, XSRF, SQLInjection, ResponseSplitting, CodeExecution) - переполнения буфера и format string в веб-серверах и application-серверах (к примеру, SAP IGS, SAP Netweaver, Oracle BEA Weblogic) - небезопасные привилегии на доступ (SAP Netweaver, SAP CRM, Oracle E-Business Suite) |

Обеспечение той или иной степени защищенности информации необходимо на каждом из выделенных уровней. При этом выбор механизмов защиты информации на вышеуказанных уровнях ERP-системы зависит от специфики конкретного проекта и от уровня риска каждой угрозы.

Роль оценки риска информационной безопасности в деятельности предприятий очень велика [4].Полученные значения рисков ИБ необходимы для выработки рекомендаций по снижению уровня риска при использовании ERP-системы, а также принятия эффективных мер по обеспечению ИБ всего предприятия. Таким образом, учитывая характер современных угроз, система защиты в ERP-системе должна строиться на основе практического подхода, заключающегося в предвосхищении угроз и инцидентов информационной безопасности, а не в борьбе с их последствиями.

Литература:

- Зырянов Ю. Информационная безопасность ERP-систем.URL: http://citforum.ru/gazeta/49/ (дата обращения 15.06.2016)

- Дмитринко А. И., Долгова Т. Г. Информационная безопасность ERP-систем//Актуальные проблемы авиации и космонавтики. 2011.№ 7.Т1.С. 443

- Оладько В. С., Белозѐрова А. А. Формализация подхода к выбору веб-браузера//Информационные системы и технологии. 2016. № 3 (95). С. 131–138.

- Аткина В. С., Воробьев А. Е. Подход к оценке рисков нарушения информационной безопасности с использованием иерархического подхода к ранжированию ресурсов предприятия//

- Информационные системы и технологии. 2015. № 1 (87). С. 125–131.